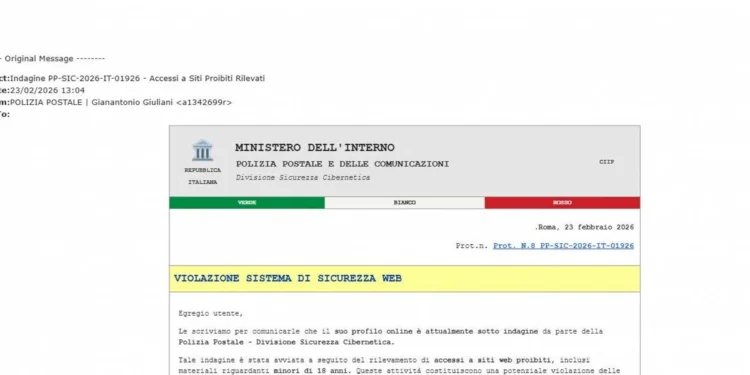

Chegou às caixas de entrada de centenas de usuários uma variação sofisticada de phishing que se faz passar pela Polícia Postale. O assunto da mensagem — “Accesso a siti proibiti rilevati” — já é suficiente para causar apreensão; o corpo do e‑mail, no entanto, busca explorar esse estado de alerta para levar a vítima a entregar dados ou abrir um anexo malicioso.

Segundo a Polícia Postale, a versão atual do golpe foi atualizada para parecer altamente legítima: o remetente contém um nome e sobrenome (no exemplo analisado, Gianantonio Giuliani) e a formatação visual da mensagem reproduz a identidade gráfica do site oficial da polícia. O texto inicial da fraude inclui um aviso formal, citando uma investigação por ‘acessi a siti web proibiti, inclusi materiali riguardanti minori di 18 anni’ e solicita que o usuário abra um anexo onde estariam os logs supostamente comprometedores, além de pedir resposta direta ao e‑mail para prestar esclarecimentos.

Barbara Strappato, Primo Dirigente della Polizia di Stato e Vice Direttore della Polizia Postale, classifica a campanha como ‘particolarmente sofisticata e aggiornata’ e reforça uma regra-chave de segurança: nenhum órgão público pede informações de caráter investigativo ou pessoal por e‑mail. Em termos práticos, este golpe explora o mesmo princípio que sustenta muitas infraestruturas maliciosas: usar a confiança institucional como um túnel para injetar código ou extrair credenciais — o equivalente digital de um colapso nos alicerces que sustentam a confiança entre cidadão e instituição.

Como se manifesta e quem pode ser envolvido

- Assunto do e‑mail projetado para alarmar, por exemplo ‘Accesso a siti proibiti rilevati’.

- Remetente com nome e sobrenome plausíveis e assinatura visual semelhante à da Polícia Postale.

- Corpo do e‑mail que menciona investigação sobre acesso a sites proibidos, inclusive conteúdos com menores.

- Solicitação explícita para abrir um anexo ou responder ao e‑mail com informações.

- Alvo: qualquer usuário com endereço de e‑mail, sem preferência por perfil técnico — os criminosos visam a população em geral.

O que fazer — medidas imediatas

- Nunca abrir anexos ou links de e‑mails suspeitos. Um anexo aparentemente informativo pode ser um vetor de malware.

- Verificar o cabeçalho do e‑mail (header) para confirmar origem real do remetente; falsificação é comum.

- Não responder à mensagem. Responder confirma a validade do endereço e pode acelerar tentativas adicionais.

- Contactar diretamente o órgão supostamente envolvido por canais oficiais (site institucional, número telefônico público), sem usar os contatos fornecidos no e‑mail.

- Atualizar sistema operacional e antivírus; realizar varredura caso tenha sido aberto algum anexo.

- Ativar autenticação de dois fatores (2FA) em serviços críticos para mitigar roubo de credenciais.

- Denunciar o incidente à Polícia Postale e, se aplicável, ao provedor de e‑mail para bloqueio e análise.

Do ponto de vista de infraestrutura digital, campanhas como essa exploram fragilidades no ‘sistema nervoso’ que conecta usuário, provedores e instituições: confiança não autenticada, canais de comunicação sem verificação reforçada e hábitos humanos que priorizam reação imediata sobre verificação. A resposta correta é reconstruir esses alicerces com previsibilidade e camadas de defesa — desde filtros de e‑mail mais rigorosos até programas de literacia digital para cidadãos.

Em síntese: desconfie de e‑mails alarmistas, não abra anexos desconhecidos e confirme sempre por canais oficiais. A prevenção é a melhor engenharia contra ataques que atuam silenciosamente sobre nossos fluxos de dados.

Riccardo Neri — Analista de inovação aplicada, Espresso Italia. Observando como a arquitetura digital modela segurança e confiança nas cidades europeias.